Развитие информационных угроз в первом квартале 2013 года

Цифры квартала

По данным KSN, в первом квартале 2013 года продукты «Лаборатории Касперского» обнаружили и обезвредили 1 345 570 352 вредоносных объектов.

Обнаружено 22750 новых модификаций вредоносных программ для мобильных устройств — это более половины от общего числа модификаций, обнаруженных за весь 2012 год.

40% отраженных в первом квартале эксплойтов используют уязвимости в продуктах компании Adobe.

Почти 60% всех вредоносных хостов расположено в трех странах: в США, России и в Нидерландах.

Обзор ситуации

Первый квартал 2013 года оказался весьма богат на различные инциденты в области информационной безопасности. В рамках данного отчета мы расскажем о наиболее значимых из этих инцидентов.

Кибершпионаж и кибероружие

Red October

В самом начале 2013 года «Лаборатория Касперского» опубликовала большой отчет с результатами исследования глобальной операции по кибершпионажу, получившей название Red October. Целями этой атаки стали различные государственные структуры, дипломатические организации и компании в разных странах мира. Анализ файлов и восстановление схемы атаки заняли не один месяц, но в результате этого трудоемкого исследования нам удалось выявить немало любопытных фактов.

Атакующие были активны на протяжении последних пяти лет. Используемая ими многофункциональная платформа позволяет быстро применять новые расширенные модули для сбора информации. Для контроля и управления зараженными системами они создали более 60 различных доменных имен и несколько серверов, размещенных на хостингах в разных странах. Инфраструктура серверов управления представляет собой цепочку прокси-серверов.

Помимо традиционных целей атак (рабочие станции) Red October способен воровать данные с мобильных устройств; собирать информацию с сетевого оборудования; осуществлять сбор файлов с USB-дисков; красть почтовые базы данных из локального хранилища Outlook или с удаленного POP/IMAP сервера, а также извлекать файлы с локальных FTP-серверов в сети.

MiniDuke

В феврале компания FireEye опубликовала анализ новой вредоносной программы, проникавшей в систему с использованием 0-day уязвимости в Adobe Reader (CVE-2013-0640). Эксплуатирующий эту уязвимость эксплойт стал первым эксплойтом, способным обходить «песочницу» Acrobat Reader. Он загружал бэкдор, основным назначением которого была кража информации с зараженной системы. После получения образцов данного вредоносного ПО для анализа, мы назвали зловред «ItaDuke».

Через некоторое время мы обнаружили еще несколько похожих инцидентов, в которых использовалась та же уязвимость, однако зловреды были уже другими. Используемая злоумышленниками вредоносная программа получила имя «MiniDuke». Расследование этих инцидентов было проведено совместно с венгерской компанией CrySys Lab. Среди жертв MiniDuke оказались государственные учреждения Украины, Бельгии, Португалии, Румынии, Чехии и Ирландии, исследовательский фонд в Венгрии, а также исследовательский институт, два научно-исследовательских центра и медицинское учреждение в США. Всего нам удалось обнаружить 59 жертв в 23 странах мира.

Одной из самых любопытных характеристик атак MiniDuke стало сочетание зловреда, код которого был написан с использованием нетривиального и сложного подхода «старой школы», и относительно новых, но уже зарекомендовавших себя технологий эксплуатации уязвимостей в Adobe Reader.

Атакующие рассылали вредоносные PDF-документы с эксплойтами для 9-й, 10-й и 11-й версий Adobe Reader. Документы содержали информацию о семинаре по правам человека (ASEM), данные о внешней политике Украины, а также планы стран-участниц НАТО. В случае удачной отработки эксплойта, на компьютер жертвы попадал уникальный для каждой системы бэкдор размером всего 20 Кб, написанный на Assembler.

В этой атаке злоумышленники использовали Twitter: для получения адреса C&C-сервера и последующей загрузки новых вредоносных модулей бэкдор искал специальные твиты от заранее созданных аккаунтов. Как только заражённая система устанавливала соединение с сервером управления, она начинала получать зашифрованные модули (бэкдоры) в составе GIF-файлов. Эти модули обладали достаточно тривиальным функционалом: копирование, перемещение и удаление файлов, создание директорий, загрузка новых вредоносных программ.

APT1

В феврале компания Mandiant опубликовала большой PDF-отчет об атаках некой группы китайских хакеров, получившей название APT1. Термин APT (Advanced Persistent Threat по-прежнему у всех на слуху. Иногда им характеризуют угрозы или атаки, которые «продвинутыми» можно назвать с очень большой натяжкой. Однако в случае атак группы APT1 данное определение более чем уместно — развернутая китайскими хакерами кампания была весьма масштабной и серьезной.

В начале отчета Mandiant заявляет, что APT1 предположительно является одним из подразделений армии КНР. Компания даже приводит возможный физический адрес подразделения, строит предположения о его численности и используемой инфраструктуре. Mandiant предполагает, что группа APT1 действует с 2006 года и за 6 лет ей удалось украсть терабайты данных, как минимум, из 141 организации. Пострадавшие организации расположены, по большей части, в англоязычных странах. Безусловно, такой масштаб атак невозможен без ощутимой поддержки сотен человек и развитой современной инфраструктуры.

Далеко не в первый раз на разных уровнях появляются обвинения Китая в осуществлении кибератак на государственные органы и организации разных стран мира. Нет ничего удивительного в том, что китайское правительство в достаточно резкой форме отвергло все предположения компании Mandiant.

Отметим, что до настоящего времени еще ни одна страна не взяла на себя ответственность за какую-либо шпионскую кибератаку или не призналась под давлением общественности и весомых доказательств в осуществлении кибершпионажа.

TeamSpy

В марте 2013 года была опубликована информация об очередной сложной атаке, целями которой стали политики самого высокого уровня и борцы за права человека в странах СНГ и Восточной Европы. Операция получила название «TeamSpy», так как для контроля компьютеров жертв атакующая сторона использовала программу TeamViewer, предназначенную для удаленного администрирования. Основной целью атакующих был сбор информации на компьютере пользователя, начиная от снятия скриншотов и заканчивая копированием файлов с расширением .pgp, в том числе паролей и ключей шифрования.

Хотя используемый в ходе операции TeamSpy набор инструментов, да и в целом сама операция, выглядят менее изощренными и профессиональными по сравнению с вышеупомянутой операцией Red October, атаки TeamSpy были небезуспешны.

Stuxnet 0.5

Инциденты, исследование которых занимает несколько месяцев упорного труда, в антивирусной индустрии происходят не так часто. И еще реже случаются события, интерес к которым не утихает и по прошествии почти трех лет — такие, как обнаружение Stuxnet. Несмотря на то, что этот червь исследовали многие антивирусные компании, по-прежнему остается немало модулей, которые изучены слабо или не исследованы вовсе. Не стоит также забывать о том, что у Stuxnet было несколько версий, самая ранняя из которых появилась в 2009 году. Эксперты не раз высказывали предположение о том, что существовали (или существуют) более ранние версии червя, однако до определенного времени доказательств этого ни у кого не было.

Но в итоге эти предположения подтвердились. В конце февраля компания Symantec опубликовала исследование новой «старой» версии червя: Stuxnet 0.5. Эта версия оказалась наиболее ранней из известных модификаций Stuxnet: она была активна между 2007 и 2009 годами. Помимо этого, данная версия обладает очень любопытными характеристиками:

Во-первых, она была создана на той же платформе, что и Flame — но не на Tilded, как последующие модификации Stuxnet.

Во-вторых, червь распространялся с помощью заражения файлов, создаваемых с помощью ПО Simatic Step 7 и не содержал никаких эксплойтов для продуктов Microsoft.

В-третьих, Stuxnet 0.5 перестал распространяться после 4 июля 2009 года

.

И, наконец, именно в Stuxnet 0.5 присутствует полноценная реализация работы с ПЛК Siemens 417 (в последующих версиях червя данный функционал не был полным).

Результаты исследования версии Stuxnet 0.5 дополнили информацию об этой вредоносной программе. Скорее всего, эта информация будет пополняться и в дальнейшем. То же самое можно сказать и об обнаруженных после Stuxnet образцах кибероружия или средств для кибершпионажа — мы знаем о них далеко не всё.

Целевые атаки

Атаки на тибетских и уйгурских активистов

В первом квартале 2013 года продолжились целевые атаки на тибетских и уйгурских активистов. Для достижения своих целей атакующие использовали все возможные средства — были атакованы пользователи Mac OS X, Windows и Android.

В январе-феврале мы обнаружили существенное увеличение числа целевых атак на уйгуров — пользователей Mac OS X. Все эти атаки использовали уязвимость CVE-2009-0563, которая была закрыта компанией Microsoft почти 4 года назад. Эксплойт к этой уязвимости рассылался в документах MS Office, которые легко распознать благодаря обозначенному в свойствах автору — «captain». В случае успешного исполнения эксплойт осуществляет загрузку бэкдора для Mac OS X в виде Mach-O файла. Это маленький бэкдор, который имеет очень ограниченные функциональные возможности: он устанавливает другой бэкдор и программу для кражи личных данных (контактов).

Атаки на тех же тибетских активистов были зафиксированы нами и в середине марта 2013 года. На этот раз атакующие использовали упомянутый выше эксплойт CVE-2013-0640 (ранее использованный в атаках ItaDuke) для обхода «песочницы» в Acrobat Reader X и заражения целевых компьютеров.

В конце марта 2013 года в данную волну попали также и пользователи Android-устройств. После взлома электронного ящика известного тибетского активиста, от его имени началась рассылка писем с вложениями в виде APK-файла, который оказался вредоносной программой для Android (продукты «Лаборатории Касперского» распознают ее как Backdoor.AndroidOS.Chuli.a). Зловред тайно сообщает на командный сервер об успешном заражении, а затем начинает собирать хранящуюся на устройстве информацию: контакты, журналы вызовов, SMS-сообщения, данные GPS, информацию об устройстве. Потом зловред шифрует украденные данные при помощи системы Base64 и загружает их на командный сервер. Проведенное нами исследование командного сервера указывает как минимум на то, что атакующие говорят по-китайски.

Буквально через несколько дней после публикации результатов нашего расследования исследовательская организация The Citizen Lab опубликовала материалы своего исследования похожего инцидента. Целью атаки также были лица, так или иначе связанные с Тибетом и тибетскими активистами, а используемая вредоносная программа имела схожий функционал (кража персональной информации), но являлась зараженной версией мессенджера Kakao Talk.

Взломы корпоративных сетей

Первый квартал оказался, к сожалению, богатым на взломы корпоративной инфраструктуры и утечки паролей. Среди пострадавших компаний — Apple, Facebook, Twitter, Evernote и другие.

В начале февраля Twitter официально заявил, что злоумышленникам удалось украсть данные (в том числе, и хэши паролей) о 250 000 пользователей социальной сети. Через две недели сотрудники Facebook сообщили в блоге, что компьютеры нескольких сотрудников компании при посещении сайта для мобильных разработчиков были заражены с помощью эксплойтов. Компания заявляет, что это была не обычная атака, а именно целевая, и ее задачей являлось проникновение в корпоративную сеть Facebook. К счастью, по словам представителей компании, Facebook удалось избежать утечек какой-либо пользовательской информации.

Буквально через несколько дней корпорация Apple заявила, что на нескольких сотрудников компании была произведена точно такая же атака при посещении сайта для мобильных разработчиков. По информации Apple никаких утечек данных при этом не произошло.

А в начале марта компания Evernote заявила, что 50 млн. паролей будут сброшены для защиты данных пользователей. К такому решению Evernote подтолкнул взлом их внутренней сети и попытки злоумышленников получить доступ к хранящимся там данным.

В 2011 году мы стали свидетелями массовых взломов сетей различных компаний и массовых утечек пользовательских данных. Кому-то могло показаться, что подобные атаки сошли на нет, но это не так: злоумышленники по-прежнему заинтересованы во взломе крупных компаний и получении конфиденциальных (в том числе пользовательских) данных.

Мобильные зловреды

Отчет, посвященный развитию угроз для смартфонов, планшетов и прочих мобильных устройств в 2012 году, мы опубликовали в феврале 2013 года. По нашим данным, в 2012 году Android стал основной целью вирусописателей, а число угроз в течение года стремительно росло. Продолжился ли рост числа мобильных зловредов в первом квартале 2013 года? Да, безусловно.

Немного статистики

Январь, по традиции, стал месяцем затишья у мобильных вирусописателей — «всего лишь» 1263 новых вариантов зловредов. Но в течение двух последующих месяцев мы обнаружили более 20 тысяч новых образцов вредоносного ПО для мобильных устройств. В феврале было обнаружено 12 044 модификации мобильных зловредов; в марте — 9443. Для сравнения: за весь 2012 год нами было найдено 40 059 самплов вредоносных программ для мобильных устройств.

SMS-троянцы, занимающиеся несанкционированной отправкой SMS-сообщений на короткие платные номера, по-прежнему остаются наиболее распространенной категорией мобильного вредоносного ПО — на их долю приходится 63,6% от всех атак.

99,9% обнаруженных новых мобильных зловредов нацелены на Android.

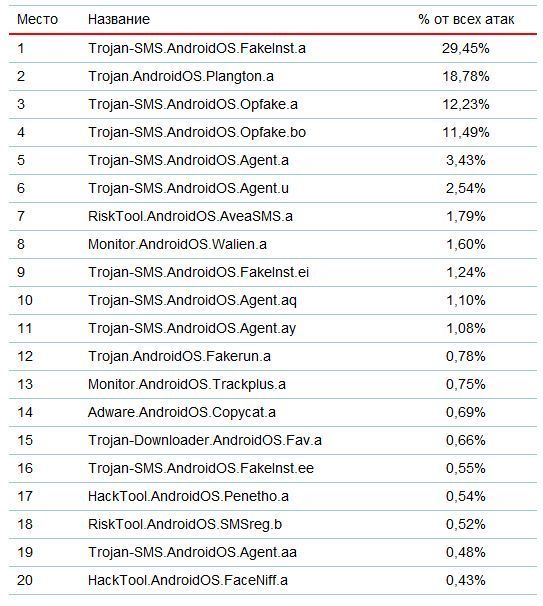

По данным KSN TOP 20 популярных у злоумышленников мобильных вредоносных и потенциально нежелательных программ для Android выглядит следующим образом.

Первую строчку занимает Trojan-SMS.AndroidOS.FakeInst.a (29,45%). Этот зловред нацелен в основном на русскоговорящих пользователей, пытающихся скачать с сомнительных сайтов какое-либо ПО для своих Android-устройств. Часто на таких сайтах под видом полезного софта злоумышленники распространяют вредоносные программы.

Второе место занимает рекламный троянец Trojan.AndroidOS.Plangton.a (18,78%). Основной ареал его распространения — европейские страны, где он используется разработчиками бесплатного ПО для монетизации продукта за счет показа рекламы.

Третью и четвертую позиции заняли SMS-троянцы из семейства Opfake: Trojan-SMS.AndroidOS.Opfake.a (12,23%) и Trojan-SMS.AndroidOS.Opfake.bo (11,49%). Первые модификации зловредов семейства Opfake маскировались под новую версию популярного мобильного браузера Opera. Сегодня вредоносные программы из этого семейства выдают себя за различные новые версии популярного софта (Skype, Angry Birds и т.д.).

Инциденты

В мобильном сегменте среди наиболее интересных вирусных инцидентов в первом квартале 2013 года хотелось бы остановиться на двух:

новый зловред под названием Perkele или Perkel, охотящийся за mTAN,

ботнет MTK.

О еще одном важном инциденте — целевых атаках на пользователей Android — мы рассказали выше.

Perkel

В первой половине марта известный журналист Брайан Кребс (Brian Krebs) обнаружил на русскоязычных андерграундных форумах информацию о новом банковском троянце для мобильных устройств, якобы нацеленном на пользователей из 69 стран и уже заразившем немалое количество устройств по всему миру. Кребс предположил, что этот троянец создан русскоговорящими вирусописателями, поскольку набор инструментов для его создания распространяется через русскоязычные форумы.

Такие новости, безусловно, привлекают внимание и специалистов из антивирусных компаний, но до определенного момента самих образцов вредоносного ПО ни у кого не было.

Через несколько дней первые модификации Perkel были обнаружены. После проведенного нами анализа выяснилось, что в группе вредоносных программ, основной целью которых является кража содержащих mTAN банковских SMS, действительно произошло пополнение. Функционал Perkel обычен для программ этой группы, за двумя исключениями:

1. Для коммуникаций с командным сервером и загрузки украденной информации (помимо SMS с mTAN зловред также собирает информацию о самом устройстве) Perkel, как правило, использует не SMS, а HTTP.

2. Зловред способен самообновляться, загружая новую копию себя с удаленного сервера.

Ботнет MTK

В середине января появились сообщения о существовании миллионного ботнета, созданного на базе Android-устройств, принадлежащих, в основном, китайским пользователям. Оказалось, что за ботнет ответственна распространенная в Китае вредоносная программа («Лаборатория Касперского» детектирует ее как Trojan.AndroidOS.MTK). Распространяется она через неофициальные китайские магазины приложений в комплекте со взломанными популярными играми. Помимо кражи информации о смартфоне, пользовательских контактов и сообщений, зловреды данного семейства занимаются накруткой популярности различных приложений. Для этого троянцы осуществляют скрытую загрузку и установку приложений на мобильное устройство жертвы, а также ставят максимальную оценку этому ПО на сайте магазина. После этого они сообщают о проделанных действиях на удаленный сервер. Приложений для Android становится все больше, и зачастую им сложно завоевывать популярность у пользователей. Именно поэтому такие нелегальные способы накрутки становятся все более распространенными.

Отзыв сертификатов TurkTrust

В первом квартале 2013 года произошел очередной инцидент с корневыми сертификатами. Компании Microsoft, Mozilla и Google одновременно объявили об отзыве двух корневых сертификатов удостоверяющего центра TurkTrust из базы, поставляемой в составе их веб-браузеров.

Как оказалось, удостоверяющий центр TurkTrust еще в августе прошлого года выписал двум организациям вместо обычных SSL-сертификатов вторичные корневые сертификаты. Их можно использовать для создания SSL-сертификатов для любого веб-ресурса в интернете, причем браузеры посетителей ресурса будут воспринимать эти сертификаты как доверенные.

В декабре корпорация Google обнаружила, что один из выписанных от лица сервиса TurkTrust SSL- сертификатов для *.google.com был задействован в атаках типа «man-in-the middle» («человек посередине»). Естественно, факт атаки на сервисы Google не исключает того, что другие сертификаты, выписанные этим же путем, могли быть задействованы в атаках на сервисы других компаний.

Очередной серьезный инцидент, связанный с корневыми сертификатами и вопросами доверия к ним, показал, что проблема вредоносного использования легальных сертификатов по-прежнему актуальна. Но на данный момент вредоносное использование таких сертификатов выявляется уже после атаки, потому что эффективных способов предотвращать подобные инциденты пока нет.

Статистика

Все статистические данные, использованные в отчете, получены с помощью распределенной антивирусной сети Kaspersky Security Network (KSN) как результат работы различных компонентов защиты от вредоносных программ. Данные получены от тех пользователей KSN, которые подтвердили свое согласие на их передачу. В глобальном обмене информацией о вредоносной активности принимают участие миллионы пользователей продуктов «Лаборатории Касперского» из 213 стран и территорий мира.

Угрозы в интернете

Статистические данные в этой главе получены на основе работы веб-антивируса, который защищает пользователей в момент загрузки вредоносного кода с зараженной веб-страницы. Зараженными могут быть сайты, специально созданные злоумышленниками, веб-ресурсы, контент которых создается пользователями (например, форумы), и взломанные легитимные ресурсы.

Детектируемые объекты в интернете

В первом квартале 2013 года решения «Лаборатории Касперского» отразили 821 379 647 атак, проводившихся с интернет-ресурсов, размещенных в разных странах мира.

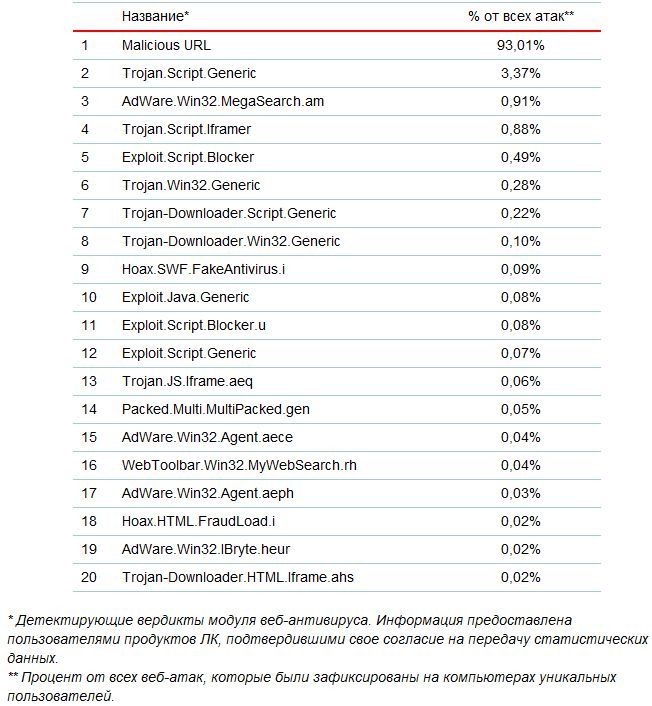

TOP 20 детектируемых объектов в интернете

*Детектирующие вердикты модуля веб-антивируса. Информация предоставлена пользователями продуктов ЛК, подтвердившими свое согласие на передачу статистических данных.

**Процент от всех веб-атак, которые были зафиксированы на компьютерах уникальных пользователей.

Первое место в TOP 20 детектируемых объектов вновь заняли вредоносные ссылки из черного списка. По сравнению с четвертым кварталом 2012 года их доля выросла на 0,5%, и в итоге на такие ссылки приходится 91,4% всех срабатываний веб-антивируса. Также заметим, что использование средств KSN для доставки моментальных апдейтов на компьютеры пользователей через «облако» позволило нам заблокировать 6,6% вредоносных ссылок. Эти ссылки вели на недавно взломанные или созданные злоумышленниками сайты, на которые уже стали переходить пользователи.

По-прежнему в первой пятерке детектируемых объектов вердикты Trojan.Script.Generic (2-е место) и Trojan.Script.Iframer (4-е место). Эти вредоносные объекты блокируются при попытках осуществления drive-by атак, которые сегодня являются одним из наиболее распространенных методов заражения компьютеров пользователей.

Седьмое место занимает Hoax.SWF.FakeAntivirus.i. По сути, это фальшивый антивирус, который размещается на различных сайтах сомнительного содержания. При посещении таких сайтов в окне пользовательского браузера проигрывается флэш-анимация, имитирующая работу антивирусного программного обеспечения. По итогам «проверки» компьютер пользователя оказывается «заражен» огромным количеством опаснейших вредоносных программ. Для избавления от них злоумышленники тут же предлагают специальное защитное решение, жертве обмана нужно только отправить SMS на короткий номер и получить в ответ ссылку, по которой они якобы могут скачать ПО.

Уже несколько месяцев подряд в TOP 20 оказывается Hoax.HTML.FraudLoad.i — в первом квартале он занял 15-ое место. С этой угрозой сталкиваются в основном любители скачивать фильмы, сериалы и программное обеспечение с сомнительных ресурсов. Как Hoax.HTML.FraudLoad детектируются веб-страницы, на которых пользователи якобы могут скачать нужный контент, но для этого им необходимо предварительно отправить платное SMS-сообщение или ввести номер своего мобильного телефона для оформления платной подписки. Если пользователь выполняет указанные требования, то вместо искомого контента он получает либо текстовый файл c инструкцией по использованию поисковиков, либо, что еще хуже, вредоносную программу.

На 16-е место попал эксплойт Exploit.Win32.CVE-2011-3402.c. Он эксплуатирует уязвимость в библиотеке win32k.sys (TrueType Font Parsing Vulnerability). Отметим, что эта же уязвимость использовалась для распространения червя Duqu.

Страны, на ресурсах которых размещены вредоносные программы

Данная статистика показывает, в каких странах мира физически расположены сайты, с которых загружаются вредоносные программы. Для определения географического источника веб-атак использовалась методика сопоставления доменного имени с реальным IP-адресом, на котором размещен данный домен, и установление географического местоположения данного IP-адреса (GEOIP).

81% веб-ресурсов, используемых для распространения вредоносных программ, расположены в десяти странах мира. За последние полгода этот показатель уменьшился на 5% пунктов: на 3% в первом квартале 2013 года и на 2% — в четвертом квартале 2012 года.

Распределение по странам веб-ресурсов, на которых размещены вредоносные программы, первый квартал 2013 г.

В рейтинге стран по количеству вредоносных хостингов Россия (19%, -6%) и США (25%, +3%) вновь поменялись местами — США вернули утраченную ранее первую позицию. Доли остальных стран по сравнению с четвертым кварталом практически не изменились.

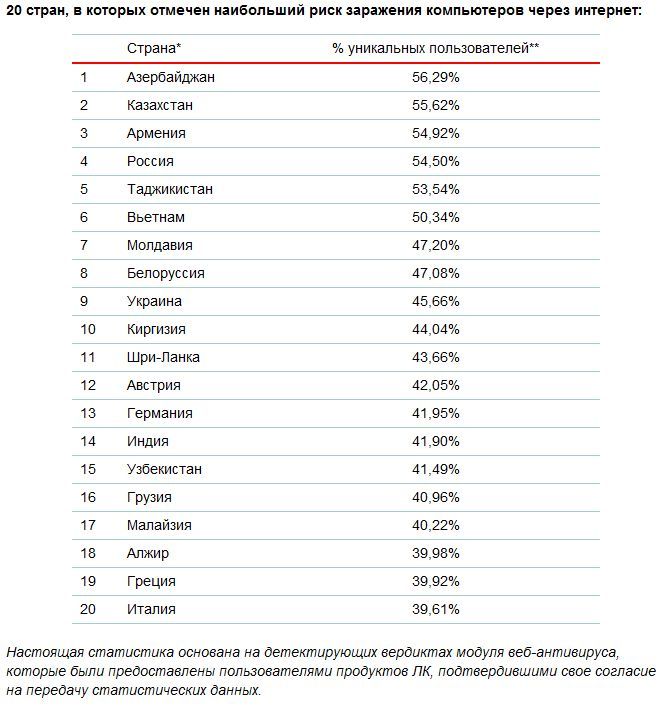

Страны, в которых пользователи подвергались наибольшему риску заражения через интернет

Чтобы оценить степень риска заражения через интернет, которому подвергаются компьютеры пользователей в разных странах мира, мы подсчитали, насколько часто в течение квартала пользователи продуктов «Лаборатории Касперского» в каждой стране сталкивались со срабатыванием веб-антивируса.

20 стран*, в которых отмечен наибольший риск заражения компьютеров через интернет**, первый квартал 2013 г.

*При расчетах мы исключили страны, в которых число пользователей ЛК относительно мало (меньше 10 тысяч).

**Процент уникальных пользователей, подвергшихся веб-атакам, от всех уникальных пользователей продуктов ЛК в стране.

По сравнению с четвертым кварталом 2012 года первая десятка стран, жители которых чаще других сталкиваются с вредоносными программами, практически не изменилась — она по-прежнему состоит из стран, ранее входивших в состав СССР. Россия (57%) занимает третье место в этом списке. Однако некоторые изменения произошли во второй десятке: в первом квартале 2013 года в рейтинг вошли Тунис (43,1%), Алжир (39%). Единственная западноевропейская страна, которая попала в TOP 20, — Италия (39,9%, 16-е место).

Все страны можно разбить на несколько групп.

1. Группа максимального риска — страны, где более 60% пользователей по крайней мере один раз столкнулись со зловредами в интернете. В первом квартале 2013 года в эту категорию стран с показателем 60,4% попал только Таджикистан.

2. Группа повышенного риска. В эту группу с результатом 41-60% вошли 13 стран из TOP 20 (столько же, сколько и в четвертом квартале 2012). За исключением Вьетнама, Туниса и Шри-Ланки, замыкающих список группы, в нее входят страны постсоветского пространства, в частности, Армения (59,5%), Россия (57%), Казахстан (56,8%) Азербайджан (56,7%), Белоруссия (49,9%) и Украина (49%).

3. Группа риска. В эту группу с показателями 21-40% попали 102 страны, в том числе Италия (39,9%), Германия (36,6%), Франция (35,8%), Бельгия (33,8%), Судан (33,1%), Испания (32,5%), Катар (31,9%), США (31,6%), Ирландия (31,5%), Англия (30,2%), ОАЭ (28,7%) и Нидерланды (26,9%).

4. Группа самых безопасных при серфинге в интернете стран. В эту группу в первом квартале 2013 года вошли 28 стран с показателями 12,5-21%. Меньше всего (менее 20%) процент пользователей, атакованных при просмотре страниц в интернете, в африканских странах, где интернет слабо развит. Исключением являются Япония (15,6%) и Словакия (19,9%).

Риск заражения через интернет компьютеров пользователей в разных странах, первый квартал 2013 года

В среднем 39,1% компьютеров всех пользователей KSN в течение квартала хотя бы раз подвергались атаке во время серфинга в интернете. Отметим, что средняя доля атакованных машин по сравнению с четвертым кварталом 2012 года увеличилась на 1,5%.

Локальные угрозы

В этом разделе мы анализируем статистические данные, полученные на основе работы антивируса, сканирующего файлы на жестком диске в момент их создания или обращения к ним, и данные по сканированию различных съемных носителей информации.

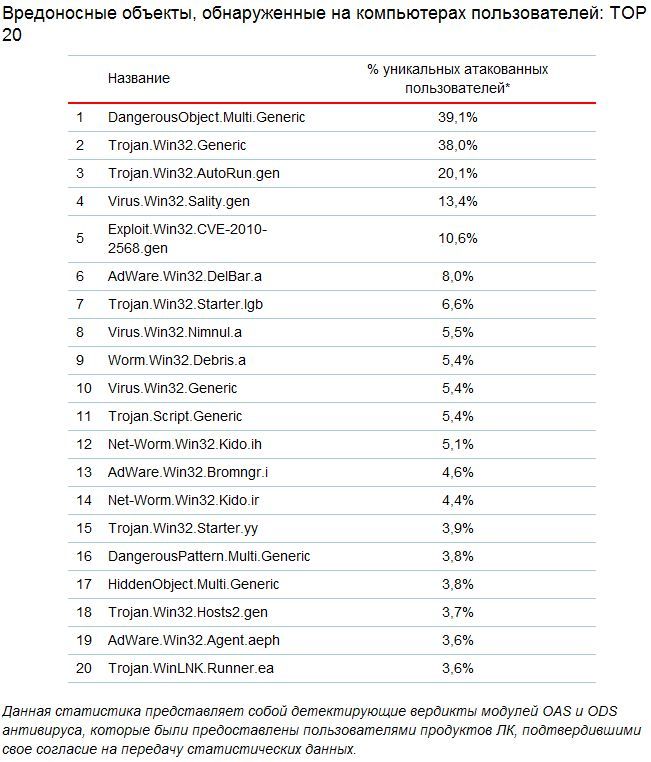

Детектируемые объекты, обнаруженные на компьютерах пользователей

В первом квартале 2013 года наши антивирусные решения успешно заблокировали 490 966 403 попыток локального заражения компьютеров пользователей, участвующих в Kaspersky Security Network.

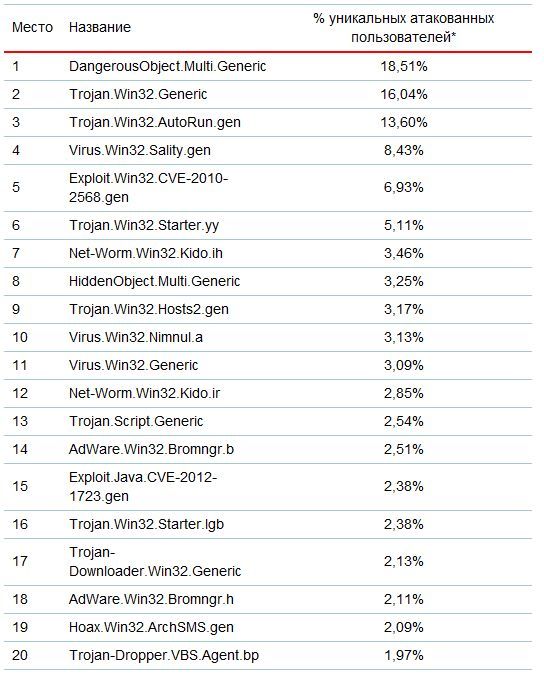

Детектируемые объекты, обнаруженные на компьютерах пользователей: TOP 20

Данная статистика представляет собой детектирующие вердикты модулей OAS и ODS антивируса, которые были предоставлены пользователями продуктов ЛК, подтвердившими свое согласие на передачу статистических данных.

* Процент уникальных пользователей, на компьютерах которых антивирус детектировал данный объект, от всех уникальных пользователей продуктов ЛК, у которых происходило срабатывание антивируса.

В этом рейтинге, как и прежде, с большим отрывом лидируют три вердикта.

Вредоносные программы DangerousObject.Multi.Generic, обнаруженные с помощью «облачных» технологий, оказались в первом квартале 2013 года на 1-м месте с показателем 18,51% — это на 1,8% больше, чем в четвертом квартале 2012 года. «Облачные» технологии работают, когда в антивирусных базах еще нет ни сигнатуры, ни эвристики для детектирования вредоносной программы, но в облаке «Лаборатории Касперского» уже есть информация об объекте. По сути, так детектируются самые новые вредоносные программы.

На втором месте Trojan.Win32.Generic (16%) — вердикт, выдаваемый эвристическим анализатором при проактивном детектирования множества вредоносных программ. На третьем — Trojan.Win32.AutoRun.gen (13,6%). Так детектируются вредоносные программы, использующие автозапуск.

Рекламные программы семейства AdWare.Win32.Bromngr дебютировали в рейтинге в 4-м квартале 2012 года на 8-м месте. В первом квартале 2013 года они заняли сразу две позиции в TOP 20 (14-е и 18-е места). Все модификации данных рекламных модулей представляют собой библиотеки DLL, которые являются надстройками к популярным браузерам (Internet Explorer, Mozilla Firefox, Google Chrome). Как и подавляющее большинство подобных программ, этот модуль изменяет поисковые настройки пользователя, стартовую страницу, а также периодически показывает во всплывающих окнах различную рекламу.

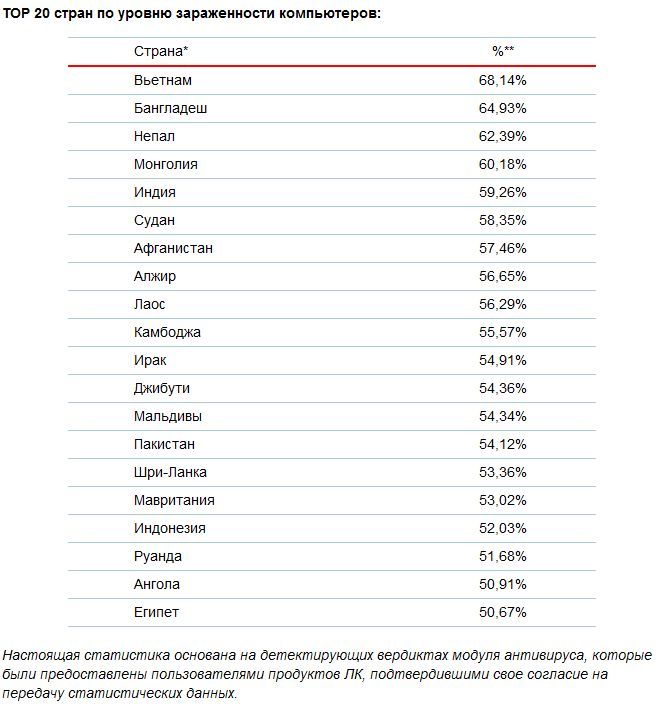

Страны, в которых компьютеры пользователей подвергались наибольшему риску локального заражения

Приведенные ниже цифры отражают, насколько в среднем заражены компьютеры в той или иной стране мира. У пользователей KSN, предоставляющих нам информацию, вредоносный файл по крайней мере один раз был найден на каждом третьем (31,4%) компьютере — на жестком диске или на съемном носителе, подключенном к нему. Это на 0,8% меньше, чем в прошлом квартале.

TOP 20 стран* по уровню зараженности компьютеров**, первый квартал 2013 г.

* При расчетах мы исключили страны, в которых число пользователей ЛК относительно мало (меньше 10 тысяч).

** Процент уникальных пользователей, на компьютерах которых были заблокированы локальные угрозы, от всех уникальных пользователей продуктов ЛК в стране.

Уже четыре квартала подряд первые двадцать позиций в этом рейтинге занимают страны Африки, Ближнего Востока и Юго-Восточной Азии. Доля компьютеров с заблокированным вредоносным кодом у лидера — Бангладеш — вновь уменьшилась, на этот раз на 11,8%, и составила 67,8%. (По итогам третьего квартала 2012 года этот показатель составлял 90,9%.)

В случае с локальными заражениями мы также можем сгруппировать все страны по уровню зараженности:

1. Максимальный уровень заражения (более 60%): по итогам первого квартала 2013 года данная группа теперь состоит всего лишь из двух стран: Бангладеш (67,8%) и Вьетнам (60,2%).

2. Высокий уровень заражения (41-60%): 41 страна мира, в том числе Ирак (50,9%), Сирия (45,5%), Мьянма (44,5%), Ангола (42,3%) и Армения (41,4%).

3. Средний уровень заражения (21-40%): 60 стран, в том числе Китай (37,6%), Катар (34,6%), Россия (34,3%) Украина (33,6%), Ливан (32,4%), Хорватия (26,1%), Испания (26%), Италия (23,8%), Франция (23,4%), Кипр (23,3%).

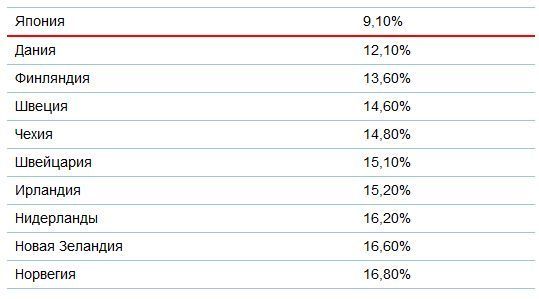

4. Наименьший уровень заражения (до 21%): 31 страна, среди которых Бельгия (19,3%), США (19%), Великобритания (18,6%), Австралия (17,5%), Германия (17,7%), Эстония (17,8%), Нидерланды (16,2%), Швеция (14,6%), Дания (12,1%) и Япония (9,1%).

Риск локального заражения компьютеров в разных странах, первый квартал 2013 г.

В десятку самых безопасных по уровню локального заражения стран попали:

По сравнению с четвертым кварталом 2012 года в этом списке появилось две новых страны — Нидерланды и Норвегия, которые вытеснили Люксембург и Пуэрто-Рико.

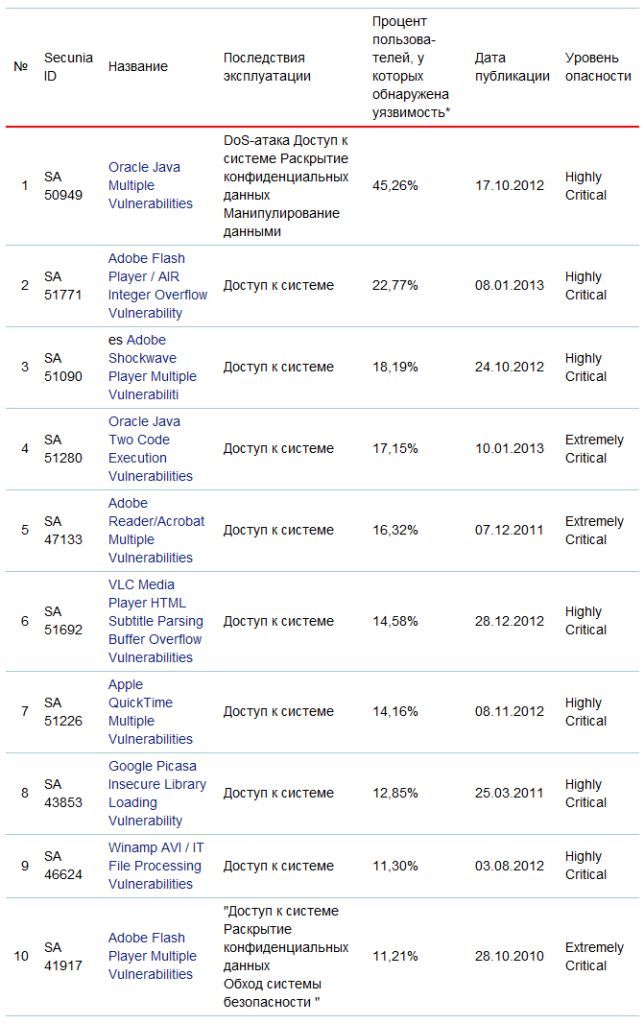

Уязвимости

В первом квартале 2013 года на компьютерах пользователей KSN было обнаружено 30 901 713 уязвимых приложений и файлов. В среднем на каждом уязвимом компьютере мы обнаруживали 8 различных уязвимостей.

Десять наиболее распространенных уязвимостей представлены в таблице ниже.

*За 100% взяты все пользователи, на компьютерах которых была обнаружена хотя бы одна уязвимость.

Наиболее распространенным оказались уязвимости в Java, которые были обнаружены на 45,26% всех компьютеров. А замкнула рейтинг достаточно старая, но крайне опасная уязвимость в Adobe Flash Player. Хотя эта уязвимость была обнаружена еще в октябре 2010 года, мы до сих пор находим ее на 11,21% уязвимых компьютеров пользователей.

Первые пять позиций занимают уязвимости в продуктах Oracle и Adobe, и, как уже было сказано выше, за Adobe также последняя строчка рейтинга. Позиции с 6-й по 9-ю распределились между уязвимостями в популярных программных продуктах от разных компаний.

Производители продуктов с уязвимостями из TOP 10, первый квартал 2013 года

Эксплуатация любой уязвимости из TOP 10 фактически приводит к исполнению произвольного кода в системе.

Распределение уязвимостей из TOP 10 по типу воздействия на систему, первый квартал 2013 г.

Подобные уязвимости всегда пользуются популярностью у злоумышленников, и использующие их эксплойты стоят на «черном» рынке дороже большинства других.