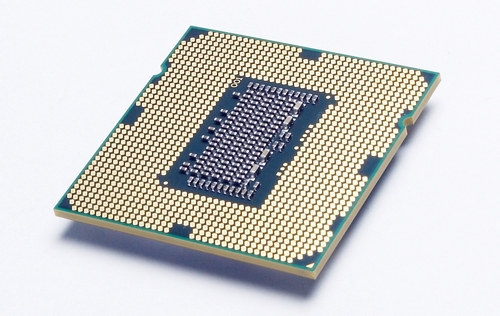

Архитектурный дефект в процессорах Intel дает хакерам полный доступ к системе

07.08.15, Пт, 16:10, Мск,

Текст: Сергей Попсулин / Фото: bit-tech.net

В процессорах Intel на архитектуре x86 обнаружена существующая 18 лет уязвимость, позволяющая хакерам устанавливать на компьютеры «вечные» вирусы, а также нарушать работу ПК, перепрошивая «биос».

Архитектурный дефект

Дефект в архитектуре Intel x86 позволяет злоумышленникам помещать руткит в прошивку персональных компьютеров и получать к системе практически неограниченный доступ, сообщил на конференции Black Hat аналитик компании Battelle Memorial Institute Кристофер Домас (Christopher Domas).

Примечательно, что уязвимость в архитектуре x86 появилась еще в 1997 г., но обнаружена она была только сейчас, спустя 18 лет.

Обновление «биоса»

Она позволяет злоумышленнику получить доступ к режиму работы процессора System Management Mode (SMM), реализованному в чипах Intel. Режим SMM предоставляет программе наивысший из возможных доступов в системе (выше любого уровня доступа в ОС, так как режим SMM находится на более низком системном уровне). В режиме SMM хакер может обнулить «биос», нарушив работу ПК, или внедрить в прошивку персонального компьютера вредоносный код.

Установка «вечных» вирусов

Данный код затем может быть использован, например, для восстановления удаленного вируса. Таким образом, вредоносная программа может поселиться на компьютере навечно — и пользователь не сможет понять, откуда «зараза» берется.

Домас протестировал на наличие уязвимости только чипы Intel, но отметил, что в процессорах AMD она тоже может присутствовать, так как они базируются на этой же архитектуре.

Уязвимость в процессорах Intel присутствовала 18 лет

Патч от Intel

По словам Домаса, он уведомил о проблеме корпорацию Intel, и та уже исправила ошибку в процессорах последнего поколения. Кроме того, компания выпустила патч для чипов предыдущих поколений. Однако он позволяет «вылечить» далеко не все процессоры.

Для того чтобы провести атаку, хакер сначала должен получить в системе права администратора. То есть сама по себе уязвимость не позволяет получить доступ к компьютеру изначально, а лишь помогает замаскировать уже помещенный в нее вирус.

Работы других исследователей

Ранее безопасность базовых компонентов вычислительных систем неоднократно оказывалась под вопросом. Так, в марте 2015 г. исследователи Ксено Кова (Xeno Kovah) и Кори Каленберг (Corey Kallenberg) на конференции CanSecWest в Ванкувере, Канада, продемонстрировали способность дистанционно перепрошивать «биосы» персональных компьютеров, помещая в его программное обеспечение вредоносный код.

На днях Ксено Кова вместе с коллегой Траммелем Хадсоном (Trammell Hudson) объявили о разработке компьютерного червя под названием Thunderstrike 2, способного проникать в недосягаемую для антивирусов прошивку компьютеров Apple Mac, минуя все барьеры системы безопасности.